Les 12 actions clés de la Cybersécurité

Anecdote Cybersécurité

Un Pdg dit avec fierté à un Expert WebCyber. « La Cybersécurité, c’est un problème de technicien. Ce n’est pas de mon niveau. J’ai tout délégué à mon Directeur Informatique ».

Alors l’Expert WebCyber lui répond. « C’est une erreur. Le jour où vous aurez une Cyber attaque, ce sera sur votre bureau. Si vous n’êtes pas préparé vous aussi, le résultat pourra être un désastre. »

Cet échange montre qu’il est nécessaire de clarifier les responsabilités et actions à mener à bien par chacun dans l’entreprise pour que la Cybersécurité de toutes les données soit pleinement assurée.

Ainsi cet article va vous en livrer un aperçu pour clarifier ces responsabilités et actions.

Cadrer le Projet Cybersécurité

Cadrer le projet, c’est d’abord en rappeler les grands objectifs.

- Mobiliser toutes les équipes car les CyberAttaques utilisent les failles comportementales des collaborateurs. C’est-à-dire que ce sont de petites erreurs, fautes ou omissions des personnels de l’entreprise ou de ses clients/fournisseurs qui permettent aux fraudeurs de pénétrer le système, de l’envahir et de le polluer.

- Mettre en œuvre les protections techniques indispensables. Gestionnaires de mots de passe, d’indentification, de recensement matériels, de firewall réseau, d’entrée/sortie des personnes sont quelques-uns des outils qui seront mis e œuvre selon le besoin spécifique de l’entreprise.

Cadrer le projet, c’est nommer le RSSI ; la personne ayant le job de Responsable de la Sécurité des Systèmes d’Informations.

Cadrer le projet, c’est fixer la contribution de chacun à ce projet. Il y a 18 acteurs différents et chacun a une contribution indispensable.

Cadrer le projet, c’est définir une « Feuille de route » pour caler dans le temps les différentes réalisations de ce projet.

Cadrer le projet, c’est allouer un budget pour pouvoir équiper l’entreprise au niveau souhaité.

Cadrer le projet, c’est évaluer et structurer les risques que court l’entreprise.

Préalable au cadrage du Projet Cybersécurité

Toutes les entreprises n’étant pas dans un état comparable, le préalable à tout projet de Cybersécurité est de procéder à un Diagnostic.

Ce diagnostic présente l’état des lieux des données de l’entreprise, de leur mobilisation, par qui, avec quels outils, quelles précautions, quels respects des règles, quelles formations, quels contrats, quelle exposition à l’extérieur.

De plus, le Diagnostic présente les premières mesures immédiates à mettre en œuvre pour résorber les failles les plus criantes relevées et favorisant les Cyberattaques.

Le Diagnostic présente aussi l’ensemble des actions à mettre en œuvre, les cadre dans le temps, définit les moyens à mobiliser.

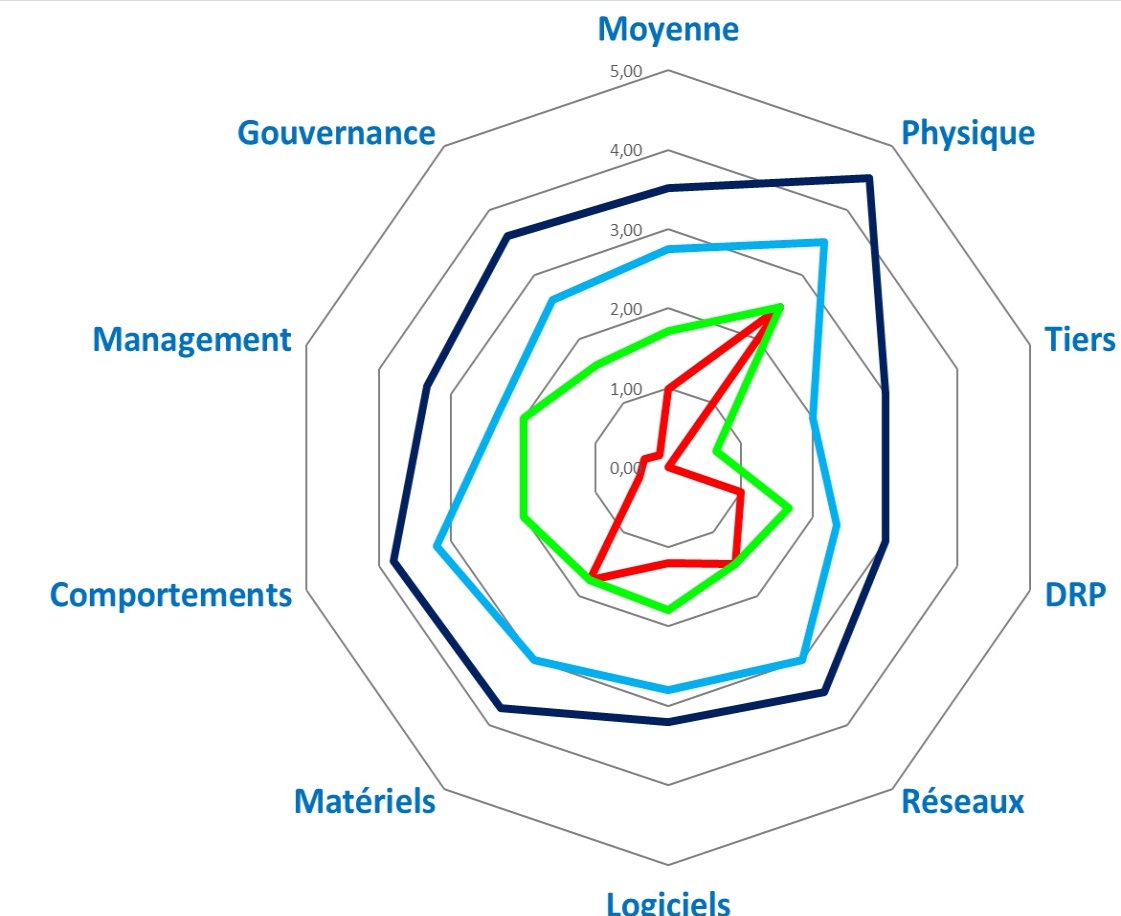

Ce Diagnostic fournit en plus des indicateurs chiffrés sur plusieurs des axes de la Cybersécurité afin de pouvoir, ultérieurement, mesurer l’avancée du niveau de protection au fur et à mesure des réalisations.

Typologie des actions

- Les actions cyber d’implication

Chacun peut penser : « J’ai d’autres préoccupations. Cela ne me concerne pas ». C’est une erreur. Il est nécessaire de basculer sur une attitude concernée. « Oui cela me concerne et je suis vigilant constamment pour respecter els règles et pour ne pas me faire piéger par ce que je vais trop vite ou parce que je ne suis pas assez attentif.

Ces actions montrent la contribution de chacun à la chaîne de sécurité et soulignent que la solidité d’une chaîne est la solidité du maillon le plus fragile.

- Les actions cyber d’outillage

Oui l’informatique est nécessairement impliquée pour outiller. Protéger les identités, les accès, les matériels, les réseaux. Piloter l’ensemble de façon coordonnée. Mais garder à l’esprit : « Les meilleurs outils ne servent à rien en Cybersécurité si les acteurs ne sont pas impliqués ; s’ils n’en respectent pas les règles d’usage ». Mettre en place les bons outils incluera donc de veiller à la bonne compréhension et prise en charge par chacun.

- Les actions cyber de formation

Être formé aux cyberattaques, comment s’en protéger, comment réagir est nécessaire et ne peut être laissé à la libre initiative de chacun. Un plan de formation doit être construit et le programme de formation déroulé pour que les collaborateurs aient une vision professionnelle des risques, des attaques, des contremesures et des moyens mobilisés par l’entreprise.

- Les actions cyber juridiques

Les contrats de travail doivent maintenant présenter les engagements, à l’embauche et au départ, de chaque salarié en matière de Cybersécurité. Définir les matériels confiés à l’arrivée puis restitués au départ, pour tous les CDI, CDD, Alternants, Stagiaires, intérimaires, ne suffit plus. Il faut aussi préciser les conditions d’emploi, de protection, les règles à impérativement respecter.

- Les actions cyber de suivi

Mettre un grand coup de projecteur sur la Cybersécurité et lancer un programme de mises en place de moyens et de formation, c’est bien. Mais ce ne doit pas être un soufflet qui retombe après quelques mois d’enthousiasme. Il faut organiser le suivi de ces actions et outils, évaluer le niveau d’évolution des indicateurs chiffrés. Cela débouche sur des actions complémentaires à enclencher pour renforcer ou ajuster la démarche.

- Les actions cyber de préparation

Si tout est fait pour que toutes les Cyberattaques échouent, il ne peut être exclus qu’une Cyberattaque réussisse. Il sera alors bienvenu qu’une préparation détaillée de la situation de crise ait été conduite préalablement. Qui contacter ? Quoi arrêter? Quoi restaurer ? Quelle assistance ? Qui informer ? Comment traiter le problème ? Comment aller vite sans aller trop vite ? Toutes questions qui doivent être envisagées « à froid » et non pas dans la panique du jour de la Cyberattaque pour que les solutions apportées soient raisonnables et efficaces.

- Les actions cyber d’animation

Les collaborateurs seront impliqués dans l’effort initial de formation et de mise en place des outils mais cette implication devra être entretenue par une animation périodique du sujet. Des mais internes vont souligner l’effort conduit en interne, l’actualité en matière de Cybersécurité.

- Les actions cyber vis-à-vis de partenaires

Les clients, les fournisseurs peuvent avoir accès à vos données ou à vos outils métiers. Ils sont donc un point d’entrée sur ces données et de risque. Clients et fournisseurs conviennent avec l’entreprise des engagements qu’ils s’appliqueront à respecter en matière de CyberSécurité.

- Les actions cyber de test

Les tests de pénétration « Pentests » sont les plus connus mais pas les seuls. Simuler une activité de Cyberattaquant est souvent nécessaire. Mais ne pas oublier aussi de tester son PRA (Plan de Reprise d’Activité) pour garantir un redémarrage rapide et sans bug en cas de reconstitution total des données.

- Les actions cyber d’évaluation des risques

Un risque est l’Éventualité d’un événement qui peut causer un dommage. Evaluer des risques, c’est lister des événements puis évaluer la probabilité qu’ils se produisent. Pour chaque risque, ensuite, une évaluation du dommage doit être établie. Une typologie des risques apparaît alors pour distinguer ceux qui doivent être protégés ou non, assurés ou non.

- Les actions cyber d’assurance

S’assurer correctement, c’est sélectionner les risques que l’entreprise veut couvrir et les distinguer de ceux qu’elle assume. C’est, pour chaque risque, de définir sa probabilité d’apparaître et d’évaluer le dommage potentiel qu’il fait courir à l’entreprise. La couverture assurantielle détermine les franchises et les plafonds. La compagnie d’assurance fera remplir un questionnaire à l’entreprise. Le rôle d’un bon courtier est primordial.

- Les actions cyber de communication

Se protéger en Cyber sécurité peut n’apparaître que comme une démarche défensive de l’entreprise qui lui consomme des ressources en temps et finances. Mais cette démarche peut être utilisée pour montrer à vos clients l’avance que vous avez prise pour assurer la qualité de vos données et des liens que vous établissez avec eux. Vous pouvez donc communiquer dessus pour en tirer un parti d’image favorable par rapport à vos concurrents.

Il n’y a pas de priorité sur ces actions. Elles se renforcent mutuellement. Chaque groupe d’actions est un maillon de la chaîne de Cybersécurité. La solidité de votre chaîne s’évaluera à l’aune de la solidité du maillon le plus faible.

Conclusion

En conclusion de cet article, il y a effectivement beaucoup de travail pour aboutir à un groupe d’actions cyber robustes coordonnées impliquant les 18 acteurs de le Cyber sécurité.

Sans doute, avant de nommer votre RSSI, vous aurez besoin d’un renfort ponctuel en temps et savoir-faire pour mener à bien votre Projet de Cybersécurité. Cet expert pourra aussi vous conseiller sur les fournisseurs complémentaires nécessaires et sur le meilleur profil du RSSI.

Donc ayez à cœur d’activer dans votre démarche de Cyber sécurité TOUTES les actions. Et si vous avez besoin d’un acteur externe pour vous aider, Webcyber est à votre disposition. Contactez-nous.

NB Ces actions vont être déployées de façon coordonnée par les 18 acteurs de la Cybersécurité. Deux autres articles de Webcyber présentent les risques de Cyber attaque et les 18 acteurs.